Difficulté : aucune, Recommandation: être attentif.ve, Préparation : à un avenir plus serein

Qu'il s'agisse de votre banque (Société générale, Crédit mutuel, Crédit agricole...), de votre FAI (Orange, Free, SFR...), des sites d'e-commerce (Amazon...) et d'autres sociétés connues (Ebay, Paypal...) de votre CAF, de n'importe quelle institution, et même d'une personne de votre entourage (personne qui se fait passer pour une autre), ne communiquez pas de données d'ordre privé, par mail, par SMS, par téléphone, ni même sur les réseaux sociaux (mais c'est une autre histoire !) .

Quelques menaces à craindre aujourd’hui et les années à venir :

-

- Les attaques ciblées comme :

- . Le ransomware : logiciel de rançon qui encrypte les fichiers personnels contenus sur nos appareils (décryptage en échange d’une somme d’argent)

- . Hameçonnage ou phishing* : pousser l’internaute à se connecter à un site, substitution de mots de passe, de l’identité perso, coordonnées bancaire

*La technique consiste à faire croire à la victime qu'elle s'adresse à un tiers de confiance — banque, administration, ami-e, conjoint-e...

Tous mails reçus qui vous paraissent 'douteux', mettez les à la poubelle. Si un des mails est d'une personne connue, n'hésitez pas à la contacter par téléphone au cas où !

Eviter les Attaques d'Hameçonnage : Comment Faire

La technique d'hameçonnage ou dit aussi phishing est la suivante : l'attaquant vous adresse un courriel, vous encourageant à cliquer ou ouvrir un hyperlien voire une pièce jointe qui pourrait renfermer un logiciel malveillant.

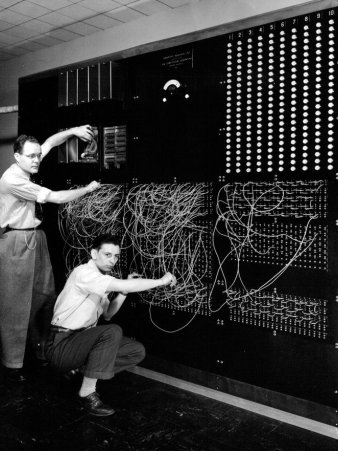

Le top 10 des vulnérabilités en 2020

Dans un avenir proche :

- Beaucoup trop de vulnérabilités de nos systèmes d'exploitation (Windows, Apple, Android) : failles zero-day, backdoor...

- Les prochaines cibles, les appareils mobiles (smartphone et tablette)

- Les objets connectés à internet (caméra, électroménager, domotique…)

- Attaques serveurs et/ou le cloud (pillage des données clients).

Comme on peut le voir les menaces peuvent venir autant du côté matériel, logiciel et de nos usages personnels.

Les bonnes pratiques

Pour votre poste de travail, à domicile ou au bureau

ll n’existe pas de moyen pour être sûr à 100% de la sécurité d’un ordinateur connecté à Internet, mais pour éviter de nombreux problèmes quelques conseils de bonnes pratiques peuvent être utiles. Elles sont souvent issues du bons sens :

- Choisir ses mots de passe avec soin (ex : ATu7%RedukàMoa)

- Mettre à jour ses logiciels et effectuer des sauvegardes régulières

- Définir des règles de fonctionnement pour les collaborateurs et les prestataires

- Sécuriser ses appareils nomades, protéger ses données sensibles

- Être prudent sur l’usage de sa messagerie

- Séparer les usages personnels des usages professionnels

- Prendre soin de sa réputation numérique.

Il est bon de rappeler l’intérêt de responsabiliser le personnel dans son entreprise.

L'exemple ci-dessus de la vidéo de la société Wallonne des Eaux !

- D’effectuer des sauvegardes régulières sur des solutions sécurisées en évitant les solutions gratuites

- D’éviter de se connecter à des ordinateurs ou réseaux wifi publics lors de ses déplacements (ex : cybercafés…)

Sur le site Suisse d'information, une vidéo très courte de 3mn40 qui propose 10 conseils pour mieux contrôler vos données sur le Web

. Un guide complet et simple : guide_cgpme_bonnes_pratiques.pdf

de cgpme-ANSSI 2017

. Un kit de sensibilisation : cybermalveillance.gouv.fr est un portail d'information qui explique les bons comportements à adopter pour se protéger, ce qu'il faut faire en cas d'attaque ainsi qu'une liste de prestataires de sécurité adaptés aux PME

4 principes qui permettent de contrôler au mieux ses données et de se préserver d'éventuelles attaques : logiciel libre - auto-hébergement - utilisation du chiffrement - indépendance vis-à-vis de la publicité ciblée

Aller + loin :

- " La face cachée d'Internet : comprendre les enjeux du numérique " de Rayna Stamboliyska, 2017

Interview de R. Stamboliyska "Du Sextoy au "Dark Web" " , vidéo (CC BY-NC-SA 4.0) de Thinkerview en 2017 - Surveillance-Self-Defense - Guides d'auto-défense

- Guide d’élaboration d’une charte d’utilisation des moyens informatiques et des outils numérique - l'ANSSI, Version 1.0 - Juin 2017

- TOTEM Formation en sécurité numérique pour activistes et journalistes